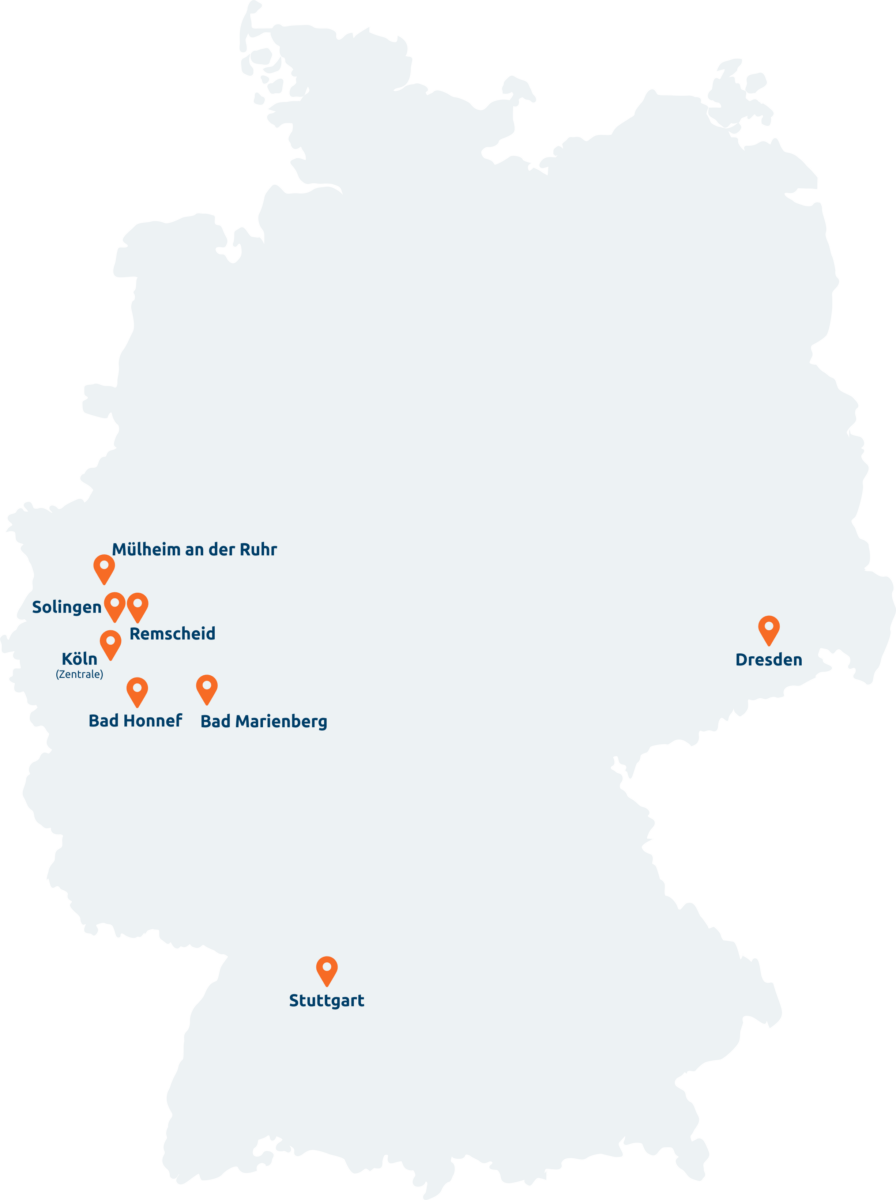

UnternehmenBundesweit vernetzt, persönlich vor Ort – wir verbinden Erfahrung, Leidenschaft und Technologie für Ihr Unternehmen.

IT-LeistungenIndividuelle IT-Lösungen, modular nutzbar oder als Full-Service-Betreuung – persönlich, sicher und zukunftsfähig.

BranchenlösungenMaßgeschneiderte IT für Ihre Branche – sicher, effizient und flexibel, egal ob Kanzlei, Gesundheitswesen oder Mittelstand.

IT-Projekte & NewsAktuelles aus der IT-Welt und unsere Projekte – praxisnah, innovativ und immer einen Schritt voraus.

Soziales Engagement

Kontakt & ErstberatungHaben Sie Fragen oder benötigen eine individuelle Beratung? Füllen Sie einfach unser Kontaktformular aus – unser Team meldet sich schnellstmöglich bei Ihnen!

KundenportalNutzen Sie unser Kundenportal für Support, Tickets und Dokumentation – schnell, transparent und strukturiert.

Unternehmen

Busch IT-Service GmbH

Strategie. Sicherheit. Verantwortung.

Lernen Sie die Menschen, Werte und Partnerschaften hinter Busch IT kennen. Entdecken Sie unsere IT-DNA, Ihre festen Ansprechpartner und die zertifizierten Technologien, mit denen wir sichere und zukunftsfähige IT-Lösungen realisieren.

Der umfassende BUSCH-IT-Security Check

nach BSI CyberRisikoCheck (DIN SPEC 27076) & Securepoint Unified Security Cert+ Auditor

IT-Leistungen

Unsere Leistungsbereiche im Überblick

Individuelle IT-Lösungen, modular nutzbar oder als Full-Service-Betreuung – persönlich, sicher und zukunftsfähig.

Branchenlösungen

Busch IT-Branchenlösungen

Jede Branche hat ihre eigenen Anforderungen an IT und Compliance. Wir liefern passgenaue Lösungen für Steuerkanzleien, Gesundheits- und Pflegeeinrichtungen, mittelständische Unternehmen sowie Sportvereine und Organisationen. Unsere Systeme sorgen für sichere Daten, stabile Infrastruktur und reibungslose Abläufe – sowohl im Büro, in der Praxis als auch mobil. Mit Busch IT profitieren Sie von höchster Verfügbarkeit, gesetzlichen Vorgaben-konformer IT und persönlicher Betreuung aus einer Hand.IT-Projekte & News

Bleiben Sie auf dem Laufenden

Wir informieren Sie regelmäßig über aktuelle Entwicklungen, gesetzliche Änderungen, neue Technologien und praxisnahe Tipps, damit Ihre Kanzlei digital, sicher und effizient arbeitet.- Soziales Engagement

UnternehmenBundesweit vernetzt, persönlich vor Ort – wir verbinden Erfahrung, Leidenschaft und Technologie für Ihr Unternehmen.

IT-LeistungenIndividuelle IT-Lösungen, modular nutzbar oder als Full-Service-Betreuung – persönlich, sicher und zukunftsfähig.

BranchenlösungenMaßgeschneiderte IT für Ihre Branche – sicher, effizient und flexibel, egal ob Kanzlei, Gesundheitswesen oder Mittelstand.

IT-Projekte & NewsAktuelles aus der IT-Welt und unsere Projekte – praxisnah, innovativ und immer einen Schritt voraus.

Soziales Engagement

Kontakt & ErstberatungHaben Sie Fragen oder benötigen eine individuelle Beratung? Füllen Sie einfach unser Kontaktformular aus – unser Team meldet sich schnellstmöglich bei Ihnen!

KundenportalNutzen Sie unser Kundenportal für Support, Tickets und Dokumentation – schnell, transparent und strukturiert.

Busch IT-Leistungen

IT- & Cybersecurity

Ganzheitliche Sicherheit für sensible Daten, kritische Systeme und regulatorische Anforderungen

Cyberangriffe, Datenverluste und IT-Ausfälle zählen heute zu den größten Geschäftsrisiken. Busch IT-Service schützt Unternehmen, Kanzleien und medizinische Einrichtungen mit umfassenden Cybersecurity-Konzepten – technisch, organisatorisch und strategisch. Dabei berücksichtigen wir auch gesetzliche Vorgaben wie NIS-2, DSGVO und branchenspezifische Compliance, damit Ihre IT jederzeit sicher, verfügbar und rechtskonform bleibt.

Sicherheit, die mitdenkt – und vorausplant

IT-Sicherheit umfasst heute weit mehr als einzelne Schutzmaßnahmen. Moderne Cyberangriffe sind komplex, automatisiert und gezielt – gleichzeitig steigen die gesetzlichen Anforderungen an Datenschutz, Verfügbarkeit und IT-Governance, etwa durch die NIS‑2-Richtlinie.

Busch IT-Service verfolgt daher einen ganzheitlichen Cybersecurity-Ansatz: von präventiven Schutzmechanismen über intelligente Überwachung bis hin zu klar definierten Notfall-, Wiederanlauf- und Compliance-Konzepten. Unsere Lösungen schützen nicht nur Systeme, sondern auch Geschäftsprozesse, Daten und Verantwortlichkeiten – effizient, zuverlässig und rechtskonform.

IT- & Cybersecurity

Unsere Leistungen im Überblick

NIS-2 & regulatorische IT-Sicherheit

NIS-2 verständlich & praxisnah

Cybersecurity mit gesetzlicher Verantwortung

Mit der NIS-2-Richtlinie steigen die Anforderungen an IT-Sicherheit, Meldepflichten und Verantwortlichkeiten deutlich. Immer mehr Unternehmen, Kanzleien, medizinische Einrichtungen und IT-Dienstleister fallen unter die neuen gesetzlichen Vorgaben – häufig ohne es zu wissen.

Busch IT-Service unterstützt Sie dabei, NIS-2 nicht als Risiko, sondern als Chance zu nutzen: für mehr Sicherheit, klare Prozesse und rechtliche Absicherung.

Wir helfen Ihnen zu klären, ob Ihr Unternehmen betroffen ist, bewerten Ihre aktuelle IT-Sicherheitslage und entwickeln Maßnahmen, die technisch wirksam, organisatorisch sinnvoll und gesetzeskonform sind.

Unsere Leistungen rund um NIS-2

- Prüfung, ob Ihr Unternehmen unter die NIS-2-Regelungen fällt

- Analyse des bestehenden IT-Sicherheits- und Risikomanagements

- Aufbau und Dokumentation geeigneter technischer und organisatorischer Maßnahmen

- Unterstützung bei Incident-Response-, Notfall- und Wiederanlaufkonzepten

- Vorbereitung auf Meldepflichten und behördliche Anforderungen

- Laufende Betreuung und Anpassung an neue regulatorische Vorgaben

Ergebnis: Rechtssicherheit, klare Verantwortlichkeiten und eine belastbare Cybersecurity-Strategie – ohne unnötige Bürokratie.

Sind Sie von NIS-2 betroffen?

Viele Unternehmen wissen nicht, ob sie unter die Richtlinie fallen oder welche Pflichten konkret bestehen. Busch IT-Service unterstützt Sie mit einer strukturierten Ersteinschätzung und klaren Handlungsempfehlungen.

Managed KI

Managed KI

Intelligente Sicherheit durch künstliche Intelligenz

Moderne Angriffe lassen sich nicht mehr ausschließlich mit klassischen Signaturen erkennen. Unsere Managed-KI-Lösungen analysieren Systemverhalten in Echtzeit, erkennen Anomalien frühzeitig und reagieren automatisch auf Bedrohungen.

- KI-gestützte Erkennung von Angriffsmustern

- Frühwarnsysteme bei ungewöhnlichem Nutzer- oder Netzwerkverhalten

- Automatisierte Reaktionen zur Schadensbegrenzung

Ergebnis: Höhere Sicherheit durch lernende Systeme – rund um die Uhr.

Managed Firewall

Managed Firewall

Zentrale Schutzinstanz für Ihr gesamtes Netzwerk

Unsere Managed-Firewall-Lösungen schützen Ihr Unternehmen zuverlässig vor externen Angriffen, unberechtigten Zugriffen und Schadsoftware.

- Zentrale Firewall-Administration

- Regelmäßige Updates und Regelwerksoptimierung

- Permanente Überwachung und Protokollierung

- DSGVO-konforme Absicherung Ihrer Netzwerke

Ergebnis: Maximale Kontrolle und Sicherheit – ohne eigenen Administrationsaufwand.

Managed Backup

Managed Backup

Zuverlässige Datensicherung für den Ernstfall

Datenverluste durch Hardwaredefekte, Fehlbedienung oder Cyberangriffe können existenzbedrohend sein. Mit unseren Managed-Backup-Lösungen sichern wir Ihre Daten automatisiert und kontrolliert.

- Regelmäßige, automatisierte Datensicherungen

- Überwachung der Backup-Läufe

- Schnelle Wiederherstellung im Notfall

- Schutz vor Ransomware und Datenmanipulation

Ergebnis: Ihre Daten sind jederzeit gesichert und schnell wieder verfügbar.

Managed Cloud-Backup

Managed Cloud-Backup

Externe Sicherheit mit maximaler Verfügbarkeit

Zusätzlich oder alternativ zur lokalen Datensicherung bieten wir sichere Cloud-Backups in zertifizierten Rechenzentren.

- Verschlüsselte Datensicherung in der Cloud

- Geografisch getrennte Speicherung

- Hohe Ausfallsicherheit und schnelle Recovery-Zeiten

- DSGVO- und ISO-27001-konform

Ergebnis: Höchste Sicherheit auch bei Totalausfällen vor Ort.

Managed Antivirus

Managed Antivirus

Aktiver Schutz vor Viren, Trojanern und Ransomware

Unsere Managed-Antivirus-Lösungen gehen weit über klassische Virenscanner hinaus.

- Zentrale Verwaltung aller Endgeräte

- Echtzeit-Überwachung und automatische Updates

- Schutz vor Zero-Day-Angriffen

- Schnelle Reaktion bei Sicherheitsvorfällen

Ergebnis: Permanenter Schutz aller Systeme – ohne Sicherheitslücken.

E-Mail-Sicherheit

E-Mail-Sicherheit

Schutz vor Phishing, Spam und gezielten Angriffen

E-Mails sind eines der größten Einfallstore für Cyberangriffe. Wir sichern Ihre Kommunikation zuverlässig ab.

- Spam- und Phishing-Filter

- Schutz vor schädlichen Anhängen und Links

- E-Mail-Verschlüsselung und Archivierung

- DSGVO-konforme E-Mail-Sicherheit

Ergebnis: Sichere Kommunikation ohne Unterbrechungen.

Mobile Device Management (MDM)

Mobile Device Management (MDM)

Sichere Kontrolle mobiler Endgeräte

Smartphones, Tablets und Laptops müssen genauso geschützt sein wie Server und PCs.

- Zentrale Verwaltung mobiler Geräte

- Richtlinien für Sicherheit und Zugriff

- Fernsperrung und Datenlöschung bei Verlust

- Trennung von privaten und geschäftlichen Daten

Ergebnis: Sicheres mobiles Arbeiten – auch im Homeoffice.

Security Awareness

Security Awareness

Der Mensch als wichtigste Sicherheitsinstanz

Technik allein reicht nicht aus. Geschulte Mitarbeiter sind ein entscheidender Faktor für IT-Sicherheit.

- Schulungen zu Phishing, Social Engineering & Datenschutz

- Sensibilisierung für sicheres Arbeiten

- Praxisnahe Inhalte für den Arbeitsalltag

Ergebnis: Weniger Sicherheitsvorfälle durch informierte Mitarbeiter.

Security Audit

Security Audit

Transparenz über den Sicherheitsstatus Ihrer IT

Wir analysieren Ihre bestehende IT-Umgebung systematisch und decken Schwachstellen auf.

- Technische Sicherheitsprüfung

- Analyse von Prozessen und Zugriffen

- Konkrete Handlungsempfehlungen

- Dokumentation für Geschäftsführung & Compliance

Ergebnis: Klare Übersicht über Risiken und Optimierungspotenziale.

Penetrationstest

Penetrationstest

Gezielte Angriffssimulation zur Schwachstellenanalyse

Beim Penetrationstest prüfen wir Ihre Systeme aus Sicht eines Angreifers.

- Simulation realer Angriffsszenarien

- Identifikation kritischer Schwachstellen

- Detaillierter Prüfbericht

- Maßnahmen zur Härtung Ihrer Systeme

Ergebnis: Sicherheit durch geprüfte Widerstandsfähigkeit.

Prävention & Notfallmanagement

Prävention & Notfallmanagement

Vorbereitet sein, wenn es darauf ankommt

Trotz aller Schutzmaßnahmen muss der Ernstfall geplant sein.

- Notfall- und Wiederanlaufkonzepte

- Reaktionspläne bei Cyberangriffen

- Minimierung von Ausfallzeiten

- Unterstützung im Krisenfall

Ergebnis: Handlungsfähigkeit auch in kritischen Situationen.

IT- & Cybersecurity von Busch IT-Service

Unsere Cybersecurity-Leistungen sind darauf ausgelegt, Risiken frühzeitig zu erkennen, Schäden zu vermeiden und im Ernstfall handlungsfähig zu bleiben.

- Proaktive Überwachung statt reiner Reaktion

- Schutz vor modernen Angriffen wie Ransomware, Phishing und Zero-Day-Exploits

- Entlastung interner Ressourcen durch Managed Security Services

- Rechtssicherheit durch DSGVO-konforme und dokumentierte Maßnahmen

- Einheitliches Sicherheitskonzept für Server, Cloud, E-Mail und Endgeräte

Wir sorgen dafür, dass Sicherheit kein Unsicherheitsfaktor bleibt.

Ihre Kernvorteile

- Regulatorische Sicherheit: Unterstützung bei NIS-2, Dokumentationspflichten und IT-Governance-Anforderungen

- Zentrale Sicherheitsarchitektur: Alle Schutzmaßnahmen greifen ineinander – von Firewall und Backup bis zu E-Mail- und Endgerätesicherheit

- Managed statt manuell: Überwachung, Updates und Optimierungen erfolgen kontinuierlich durch unsere Experten

- Transparenz & Kontrolle: Klare Berichte, nachvollziehbare Maßnahmen und verständliche Empfehlungen

- Skalierbarkeit: Sicherheitslösungen wachsen mit Ihrem Unternehmen – ohne Komplettumbauten

- Branchenerfahrung: Besonders geeignet für Kanzleien, medizinische Einrichtungen und regulierte Unternehmen

Zertifizierte Expertise in IT-Grundschutz, Cybersecurity, Compliance & NIS‑2

Vertrauen durch nachweisbare Qualifikation

- BSI IT-Grundschutz-Praktiker (Zertifikat)

- BSI Qualifizierter IT-Dienstleister CyberRisikoCheck nach DIN SPEC 27076

- Securepoint Unified Security Cert+ Auditor (Zertifikat)

- IT-Compliance Manager (TÜV)

- Cybersecurity Foundation IT-Professional (TÜV)

- NIS-2-Koordinator (TÜV)

- LANCOM Certified Specialist Sales (Zertifikat)

- Veeam Partner – Cloud & Service Provider

- Hornetsecurity by Proofpoint Bronze Partner

Jetzt unverbindlich beraten lassen

Der umfassende BUSCH-IT-Security Check

nach BSI CyberRisikoCheck (DIN SPEC 27076) & Securepoint Unified Security Cert+ Auditor

Sind Ihre IT-Systeme wirklich geschützt?

Mit dem BUSCH-IT-Security Check erhalten Sie eine ganzheitliche Analyse Ihrer IT-Infrastruktur, die den BSI CyberRisikoCheck – ein geprüftes Verfahren des Bundesamts für Sicherheit in der Informationstechnik (BSI) nach DIN SPEC 27076 – mit dem Securepoint Unified Security Cert+ Auditor verbindet.

Wir erstellen strukturierte und dokumentierte Sicherheits- und Compliance-Konzepte auf Basis zertifizierter Audits und berücksichtigen Förderprogramme des Bundes für digitale Sicherheit.

Ihr Nutzen auf einen Blick:

- Bedarfsanalyse: Analyse Ihrer IT-Infrastruktur, Geschäftsprozesse und Sicherheitsanforderungen.

- Risikobewertung: Identifikation und Priorisierung potenzieller Schwachstellen.

- Entwicklung der Sicherheitsstrategie: Maßgeschneiderte Lösungen inklusive Firewalls, Verschlüsselung, Zugriffskontrollen und Monitoring.

- Implementierung & Schulung: Unterstützung bei Umsetzung der Maßnahmen und Schulung Ihrer Mitarbeiter.

- Überwachung & Wartung: Kontinuierliche Prüfung, Aktualisierung und langfristige Betreuung Ihrer Sicherheitsmaßnahmen.

Weitere Vorteile:

Volle Transparenz über Sicherheitsrisiken in Netzwerk, Firewall, E-Mail und Endgeräten

Nachweisbare Compliance nach BSI-Standards (Bundesamt für Sicherheit in der Informationstechnik) und Securepoint Cert+

Konkrete Handlungsempfehlungen für nachhaltigen Schutz vor Cyberangriffen

Fördermittel-Service inklusive:

Wir prüfen passende Bundesförderprogramme, übernehmen die Abstimmung und begleiten Sie umfassend – von der Förderfähigkeit über die Antragstellung bis hin zur erfolgreichen Umsetzung

Unverbindlich, effizient & transparent

IT-Sicherheit. Klar strukturiert. Persönlich betreut.

Darum Busch IT-Service

Verlässliche Cybersecurity – persönlich betreut

Mit Busch IT-Service entscheiden Sie sich für einen langfristigen Sicherheitspartner:

- Persönlicher Ansprechpartner statt Call-Center

- Klare Kommunikation ohne Fachchinesisch

- Proaktive Betreuung statt reiner Störungsbearbeitung

- Sicherheit als kontinuierlicher Prozess, nicht als Einmalprojekt

Ihr Vorteil: Eine IT-Sicherheitsstrategie, auf die Sie sich dauerhaft verlassen können.

Warum Unternehmen und Kanzleien auf uns setzen

Für unsere Kunden schaffen wir ein optimales IT-Umfeld auf das Sie 24 Stunden am Tag vertrauen können.

Sicher und zertifiziert

Ihre Daten liegen in einer ISO 27001-zertifizierten Infrastruktur – DSGVO-konform und 24/7 überwacht.

Weniger Kosten, mehr Leistung

Höchste Verfügbarkeit durch 24/7-Überwachung und redundante Systeme – Ihre IT läuft, wenn Sie sie brauchen.

Wachstum ohne Grenzen

Flexible Cloud-Systeme, die sich an Ihre Kanzlei anpassen – ganz ohne Migrationsprojekte.

Rechtssicherheit inklusive

Alle Lösungen erfüllen höchste Anforderungen an Datenschutz & Compliance – ohne zusätzlichen Aufwand für Sie.

Persönlich

Direkter Ansprechpartner – Beratung und Support auf Augenhöhe, ohne Hotline-Warteschleifen.

Bundesweit und doch so nah

Kundenstimmen

Sichere IT, zufriedene Kunden – Vertrauen, das zählt.

Mit Busch IT-Service GmbH haben wir einen Partner an unserer Seite, der unsere gesamte IT zuverlässig und ganzheitlich betreut. Die Kombination aus Fachkompetenz, schneller Reaktion und klarer Kommunikation gibt uns die Sicherheit, dass unsere Systeme jederzeit stabil und sicher laufen. Besonders schätzen wir den Full-Service-Ansatz – von Servern über E-Mail-Archivierung bis hin zu Backup- und Sicherheitslösungen – alles aus einer Hand und perfekt auf unsere Anforderungen abgestimmt. So können wir uns voll und ganz auf unsere tägliche Arbeit und die Versorgung unserer Kunden konzentrieren.

Dr. Heiko LeidheuserProkurist der Reha-Activ e.K

Uns beeindruckt die Handlungsschnelligkeit und hohe Fachkompetenz bei Problemen. Wir werden partnerschaftlich-familiär betreut, jedes Anliegen wird ernst genommen, auch wenn die Frage noch so banal ist. Selbst komplexe Themen werden uns verständlich erklärt, so dass wir gemeinsam nach sinnvollen und passgenauen Lösungen suchen können und verstehen, warum es geht. Wir fühlen uns extrem gut aufgehoben und freuen uns über die langfristige Zusammenarbeit!

Torsten PfennigGeschäftsleiter Finanzen, Digitales & New Business - Kölner Haie

Die Busch IT-Service GmbH betreut unsere Steuerberatungsgesellschaft seit vielen Jahren zuverlässig in allen IT-Bereichen – von der Infrastruktur über die standortübergreifende Vernetzung bis hin zum laufenden Betrieb und Support. Im Zuge der Weiterentwicklung unserer IT hat Busch eine moderne, zentrale Systemlandschaft aufgebaut, die unsere Standorte in Bonn und Düsseldorf effizient miteinander verbindet.

Prof. Dr. Jürgen MertesGKM GmbH Steuerberatungsgesellschaft

Die Busch IT-Service GmbH betreut unsere Steuerkanzlei ganzheitlich in allen IT-Themen – von der Infrastruktur über den laufenden Betrieb bis hin zur kontinuierlichen Weiterentwicklung unserer Systeme. Mit der Einführung einer modernen, zentralen IT-Umgebung auf Basis von Terminalserver- und Cloud-Technologien hat sich unsere Arbeitsweise nachhaltig verändert. Anwendungen und Daten stehen heute jederzeit stabil, sicher und performant zur Verfügung – unabhängig vom Arbeitsplatz oder Endgerät.

Steuerberaterin Bettina Dörner(Leverkusen)